La cybersécurité est devenue une préoccupation majeure pour les entreprises et les particuliers. Face aux menaces croissantes, vous devez comprendre la différence entre piratage et phishing. Le piratage implique une intrusion non autorisée dans un système informatique, souvent pour voler des données sensibles ou causer des dommages.

Le phishing, en revanche, repose sur l’ingénierie sociale pour tromper les utilisateurs et leur soutirer des informations confidentielles, comme des mots de passe ou des numéros de carte de crédit. Alors que le piratage nécessite des compétences techniques avancées, le phishing exploite la vulnérabilité humaine, rendant chacun de nous une cible potentielle.

A voir aussi : 192.168.l.l : étapes pour sécuriser votre réseau domestique

Plan de l'article

Définition et fonctionnement du piratage

Le piratage, ou hacking, consiste à pénétrer également dans un système informatique pour accéder à des données ou perturber son fonctionnement. Les motivations des hackers varient :

- Vol d’informations sensibles

- Sabotage

- Espionnage

- Démonstration de compétences techniques

Le piratage repose sur des techniques sophistiquées, telles que l’exploitation des vulnérabilités logicielles, l’injection de code malveillant ou l’utilisation de logiciels de piratage.

A lire aussi : Gestionnaire de mot de passe sécurisé : lequel choisir pour une protection optimale ?

Principales techniques de piratage

- Exploitation de failles de sécurité : Les hackers identifient des vulnérabilités dans les logiciels ou les systèmes d’exploitation pour s’introduire également.

- Attaques par force brute : Cette méthode consiste à tester un grand nombre de combinaisons de mots de passe jusqu’à trouver le bon.

- Injection SQL : Les pirates insèrent des requêtes SQL malveillantes dans les formulaires web pour accéder aux bases de données.

Conséquences du piratage

Le piratage peut avoir des conséquences graves pour les entreprises et les particuliers. Les données volées peuvent inclure des informations personnelles, des secrets commerciaux ou des informations financières. Les attaques de type ransomware, où les données sont chiffrées et rendues inaccessibles, exigent souvent une rançon pour leur déblocage. Les entreprises touchées peuvent subir des pertes financières, une atteinte à leur réputation et des sanctions réglementaires.

Prévenir le piratage nécessite une vigilance accrue et des mesures de sécurité robustes. Mettez à jour régulièrement vos logiciels, utilisez des mots de passe forts et implémentez des solutions de sécurité avancées comme les pare-feux et les systèmes de détection d’intrusion.

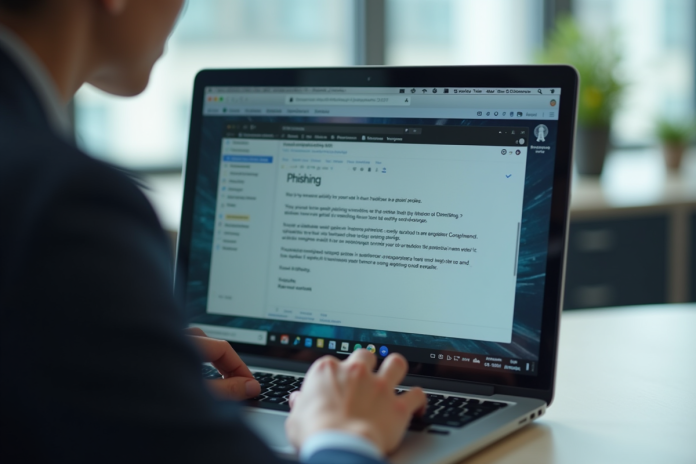

Définition et fonctionnement du phishing

Le phishing, ou hameçonnage, est une technique de fraude en ligne visant à obtenir des informations sensibles, telles que des identifiants, des mots de passe ou des numéros de carte bancaire, en se faisant passer pour une entité de confiance. Contrairement au piratage, le phishing repose sur la manipulation psychologique des victimes. Les attaquants envoient des courriels, messages ou liens malveillants, souvent en imitant des marques ou institutions légitimes. Le phishing exploite la confiance et la crédulité des utilisateurs pour les amener à divulguer leurs données.

Techniques courantes de phishing

- Emails de phishing : Ces emails semblent provenir d’entreprises ou d’institutions connues et contiennent des liens vers des sites web frauduleux.

- Phishing par SMS (smishing) : Les attaquants envoient des messages texte trompeurs pour inciter les victimes à cliquer sur des liens malveillants.

- Phishing par téléphone (vishing) : Les fraudeurs appellent les victimes en se faisant passer pour des représentants officiels pour obtenir des informations sensibles.

Conséquences du phishing

Les conséquences du phishing peuvent être dévastatrices. Les victimes peuvent perdre l’accès à leurs comptes, voir leurs informations personnelles compromises ou subir des pertes financières importantes. Les entreprises peuvent aussi être affectées si leurs employés tombent dans le piège, entraînant des fuites de données sensibles et des atteintes à la réputation.

Prévenir le phishing implique une éducation continue et des méthodes de vérification rigoureuses. Ne cliquez jamais sur des liens suspects, vérifiez l’authenticité des expéditeurs et utilisez des solutions de sécurité pour détecter les tentatives de phishing.

Principales différences entre piratage et phishing

Le piratage et le phishing, bien que souvent confondus, diffèrent fondamentalement dans leur approche et leurs méthodes.

Origine de l’attaque

Piratage : Le piratage est une intrusion directe dans un système informatique. Les attaquants exploitent des vulnérabilités logicielles ou matérielles pour accéder à des données sensibles.

Phishing : Le phishing repose sur l’ingénierie sociale, manipulant les utilisateurs pour qu’ils divulguent volontairement leurs informations.

Techniques utilisées

- Piratage : Utilisation de logiciels malveillants, chevaux de Troie, ou exploits de sécurité pour pénétrer un système.

- Phishing : Envoi d’emails trompeurs, création de sites web factices, ou appels frauduleux pour obtenir des données.

Objectifs des attaquants

Piratage : Les pirates visent souvent à accéder à des réseaux pour voler des données, saboter des systèmes ou installer des logiciels malveillants. Le but peut être financier, politique, ou lié à l’espionnage industriel.

Phishing : Les phishers cherchent principalement des informations personnelles ou financières pour commettre des fraudes. Le gain monétaire est souvent leur priorité.

Conséquences pour les victimes

Piratage : Les victimes de piratage peuvent subir des pertes de données, des interruptions de service et des atteintes à la réputation. Les entreprises peuvent être confrontées à des amendes réglementaires et à des actions en justice.

Phishing : Les victimes peuvent perdre l’accès à leurs comptes bancaires, voir leurs identités usurpées ou subir des pertes financières directes.

Comprendre ces distinctions permet de mieux se protéger contre ces menaces numériques.

Comment se protéger contre le piratage et le phishing

Se prémunir contre le piratage et le phishing nécessite une vigilance constante et l’application de bonnes pratiques en matière de cybersécurité. Voici quelques recommandations essentielles :

Mesures de protection contre le piratage

- Mettre à jour vos logiciels : Installez régulièrement les mises à jour de sécurité pour vos systèmes d’exploitation et applications.

- Utiliser des pare-feu et antivirus : Déployez des solutions de sécurité robustes pour détecter et neutraliser les menaces potentielles.

- Configurer vos réseaux : Segmentez vos réseaux et appliquez des protocoles de sécurité pour limiter les accès non autorisés.

- Surveiller les accès : Utilisez des outils de surveillance pour identifier et répondre rapidement aux tentatives d’intrusion.

Stratégies de prévention contre le phishing

- Éduquer les utilisateurs : Sensibilisez vos équipes aux techniques de phishing et aux signaux d’alerte.

- Mettre en place une authentification multifactorielle : Ajoutez une couche de sécurité supplémentaire pour protéger l’accès à vos comptes.

- Analyser les emails : Utilisez des filtres anti-phishing et des solutions de détection pour bloquer les courriels suspects.

- Vérifier les URL : Encouragez la vérification des adresses web avant de saisir des informations personnelles.

En adoptant ces pratiques, vous réduirez considérablement les risques associés au piratage et au phishing. La cybersécurité repose autant sur la technologie que sur la vigilance humaine.